НќаЉФъЃЌЫцзХгђУћНйГжЁЂаХЯЂзпТЉЕШЭјТчАВШЋЪТЧщЕФЦЕЗБЗЂзїЃЌЭјеОАВШЋвВБфЕУдНРДдНживЊЃЌвВДйНјСЫЭјТчДЋЪфавщДг HTTP ЕН HTTPS дйЕН HSTS ЕФзЊБфЁЃ

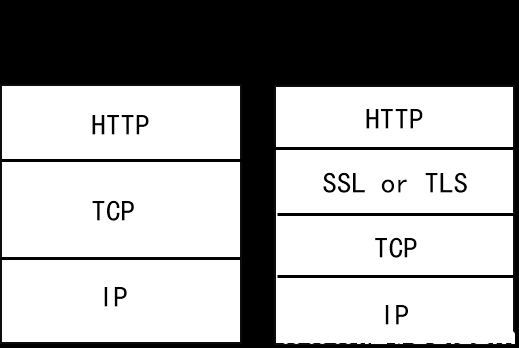

HTTP

HTTP(ГЌЮФБОДЋЪфавщ) ЪЧвЛжжгУгкЩЂВМЪНЁЂазїЪНКЭГЌУНЬхаХЯЂЯЕЭГЕФдЫгУВуавщЁЃHTTP ЪЧЛЅСЊЭјЪ§ОнЭЈбЖЕФЛљДЁЁЃЫќЪЧгЩЭђЮЌЭјаЛс(W3C)КЭЛЅСЊЭјЙЄГЬвхЮёзщ(IETF)ЭЃжЙаЕїжЦЖЈСЫ HTTP ЕФБъзМЃЌзюжеЗЂВМСЫвЛЯЕСаЕФ RFCЃЌВЂЧвдк1999Фъ6дТЗЂВМЕФ RFC 2616ЃЌЖЈвхСЫ HTTP авщжаЯжНёЦеБщдЫгУЕФвЛИіАцБО——HTTP 1.1ЁЃ

HTTP АнЗУНјГЬ

HTTP Ъєгк TCP/IP ФЃаЭжаЕФдЫгУВуавщЃЌЕБдФЖСЦїгыаЇРЭЦїЭЃжЙЯрЛЅЭЈбЖЪБЃЌашЧѓЯШЪїСЂTCP ЯЮНгЃЌжЎКѓаЇРЭЦїВХЛсНгФЩдФЖСЦїЕФбыЧѓаХЯЂЃЌЕБНгФЩЕНаХЯЂжЎКѓЃЌаЇРЭЦїЧАЭљЯргІЕФаХЯЂЁЃзюКѓдФЖСЦїНгЪмЖдаЇРЭЦїЕФаХЯЂгІЖдКѓЃЌЖдетаЉЪ§ОнЭЃжЙНтЪЭжДааЁЃ

http 1.0 быЧѓаЮЪН

HTTP 1.0 ЪБЃЌдФЖСЦїУПДЮАнЗУЖМвЊЖРздЪїСЂЯЮНгЃЌетЛсаЮГЩзЪдДЕФУгЗбЁЃ

КѓРДHTTP 1.1ПЩвддквЛДЮЯЮНгжаДІжУЖрИібыЧѓЃЌВЂЧвНЋЖрИібыЧѓЖбЕўЭЃжЙЃК

http 1.1 быЧѓаЮЪН

HTTP авщЬиЕу

ИДдгЁЂПьЫйЁЂСщУєЃКЕБгУЛЇЯыаЇРЭЦїЗЂЫЭбыЧѓЪБЃЌжЛашДЋЫЭбыЧѓАьЗЈКЭЭООЖМДПЩЃЌHTTP дЪаэДЋЪфэЇвтРраЭЕФЪ§ОнЖдЯѓЁЃВЂЧв HTTP авщИДдгвзгУЃЌHTTP аЇРЭЦїЙцФЃаЁЃЌБЃжЄСЫЭјТчЭЈбЖЕФЫйЖШ;

ЮоЯЮНгЁЂгааЮзДЃКHTTPавщЯожЦУПДЮЯЮНгжЛДІжУЕЅИібыЧѓЃЌЕБаЇРЭЦїЪеЕНгУЛЇбыЧѓКѓОЭЛсЖЯПЊЯЮНгЃЌБЃжЄСЫДЋЪфЪБМфЕФНкЪЁЁЃЭЌЪБHTTPавщЖдЪТЮёДІжУУЛгаМЧвфВХФмЃЌМйЩшКѓајЕФбыЧѓашЧѓдЫгУЧАУцЕФаХЯЂОЭБиаыжиДЋЪ§Он;

ЙмЯпЛЏКЭФкШнБрТыЃКЫцзХЙмЯпЛЏММЪѕЕФГіЯжЃЌHTTP быЧѓБШФЭОУадЯЮНгЫйЖШИќПьЃЌВЂЧвЕБФГаЉБЈЮФЕФФкШнЙ§ДѓЪБЃЌЮЊСЫдіМгДЋЪфЕФЪБМфЃЌHTTP ЛсВЩШЁНєЫѕЮФМўЕФЗНЪН;

HTTP жЇГжПЭЛЇ/аЇРЭЦїаЮЪН

Дг HTTP ЕН HTTPS

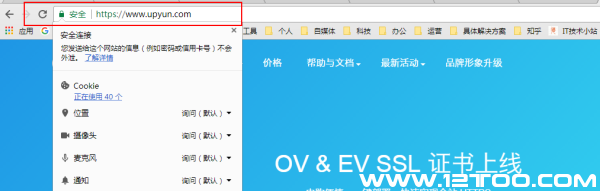

HTTP авщгЩгкЦфИДдгПьЫйЁЂеМгУзЪдДЩйЃЌВЛЖЯБЛгУгкЭјеОаЇРЭЦїКЭдФЖСЦїжЎМфЭЃжЙЪ§ОнДЋЪфЁЃЕЋЪЧдкЪ§ОнДЋЪфЕФНјГЬжавВДцдкКмЧхГўЕФГЩМЈЃЌгЩгк HTTP ЪЧУїЮФавщЃЌВЛЛсЖдЪ§ОнЭЃжЙШЮКЮЗНЪНЕФМгУмЁЃЕБКкПЭЙЅЛїЧдШЁСЫЭјеОаЇРЭЦїКЭдФЖСЦїжЎМфЕФДЋЪфБЈЮФЕФЪБЃЌПЩвджБНгЖСШЁДЋЪфЕФаХЯЂЃЌаЮГЩЭјеОЁЂгУЛЇВФСЯЕФаЙУмЁЃвђДЫ HTTP ВЛЪЪгУгкУєИааХЯЂЕФДЋДяЃЌетИіЪБЗжашЧѓв§Шы HTTPS(ГЌЮФБОДЋЪфАВШЋавщ)ЁЃ

HTTPS

HTTPS(Hypertext Transfer Protocol Secure )ЪЧвЛжжвдМЦЫуЛњЭјТчАВШЋЭЈбЖЮЊФПЕФЕФДЋЪфавщЁЃдкHTTPЯТВЮМгСЫSSLВуЃЌДгЖјОпгаСЫБЃЛЄНЛСїЪ§ОнвўЫНКЭВаШБадКЭЬсЙЉЖдЭјеОаЇРЭЦїЩэЗнШЯжЄЕФЙІгУЃЌИДдгРДЫЕЫќОЭЪЧАВШЋАцЕФ HTTP ЁЃ

HTTPЁЂHTTPS Вювь

HTTPS АнЗУНјГЬ

HTTPS дкЭЃжЙЪ§ОнДЋЪфжЎЧАЛсгыЭјеОаЇРЭЦїКЭWebдФЖСЦїЭЃжЙвЛДЮЮеЪжЃЌдкЮеЪжЪБШЗЖЈЫЋЗНЕФМгУмУмТыаХЯЂЁЃ

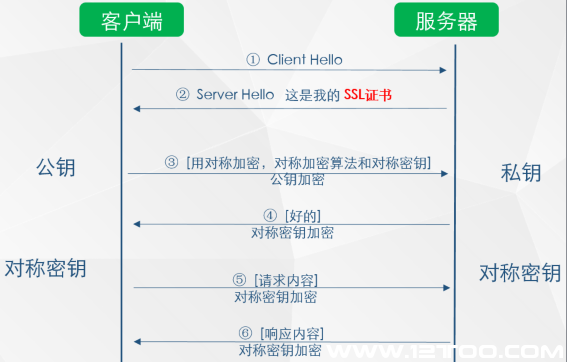

ЯъЯИНјГЬШчЯТЃК

Web дФЖСЦїНЋжЇГжЕФМгУмаХЯЂЗЂЫЭИјЭјеОаЇРЭЦї;

ЭјеОаЇРЭЦїЛсбЁдёГівЛЬзМгУмЫуЗЈКЭЙўЯЃЫуЗЈЃЌНЋбщжЄЩэЗнЕФаХЯЂвджЄЪщ(жЄЪщЗЂВМ CA ЛњЙЙЁЂжЄЪщгааЇЦкЁЂЙЋдПЁЂжЄЪщвЛЧаепЁЂЧЉУћЕШ)ЕФЗНЪНЗЂЫЭИјWebдФЖСЦї;

ЕБ Web дФЖСЦїЪеЕНжЄЪщжЎКѓЪзЯШашЧѓбщжЄжЄЪщЕФКЯЗЈадЃЌМйЩшжЄЪщдтЕНдФЖСЦїаХШЮдђдкдФЖСЦїЕижЗРИЛсгаБъжОЯдЪОЃЌЗёдђОЭЛсЯдЪОВЛЪмаХЕФБъЪЖЁЃЕБжЄЪщЪмаХжЎКѓЃЌWeb дФЖСЦїЛсЫцЛњЩњГЩвЛДЎУмТыЃЌВЂдЫгУжЄЪщжаЕФЙЋдПМгУмЁЃжЎКѓОЭЪЧдЫгУЩЬЖЈКУЕФЙўЯЃЫуЗЈЮеЪжвєбЖЃЌВЂЩњГЩЫцЛњЪ§ЖдвєбЖЭЃжЙМгУмЃЌдйНЋжЎЧАЩњГЩЕФаХЯЂЗЂЫЭИјЭјеО;

4. ЕБЭјеОаЇРЭЦїНгФЩЕНдФЖСЦїЗЂЫЭЙ§ШЅЕФЪ§ОнКѓЃЌЛсдЫгУЭјеОБОЩэЕФЫНдПНЋаХЯЂНтУмШЗЖЈУмТыЃЌШЛКѓОЙ§УмТыНтУмWebдФЖСЦїЗЂЫЭЙ§ШЅЕФЮеЪжаХЯЂЃЌВЂбщжЄЙўЯЃФмЗёгы Web дФЖСЦїЗжЦчЁЃШЛКѓаЇРЭЦїЛсдЫгУУмТыМгУмаТЕФЮеЪжаХЯЂЃЌЗЂЫЭИјдФЖСЦї;

5. зюКѓдФЖСЦїНтУмВЂМЦЫуОЙ§ЙўЯЃЫуЗЈМгУмЕФЮеЪжвєбЖЃЌМйЩшгыаЇРЭЗЂЫЭЙ§ШЅЕФЙўЯЃЗжЦчЃЌдђДЫЮеЪжНјГЬЭъБЯКѓЃЌаЇРЭЦїгыдФЖСЦїЛсдЫгУжЎЧАдФЖСЦїЩњГЩЕФЫцУиУмТыКЭЖдГЦМгУмЫуЗЈЭЃжЙМгУмНЛСїЪ§ОнЁЃ

HTTPS ЮеЪжНјГЬ

HTTPS МгУмЫуЗЈ

ЮЊСЫБЃЛЄЪ§ОнЕФАВШЋЃЌHTTPS дЫгУСЫжюЖрМгУмЫуЗЈЃК

1. ЖдГЦМгУмЃКгаСїЪНЁЂЗжзщСНжжЃЌМгУмКЭНтУмЖМЪЧдЫгУЕФЭЌвЛИіУмдПЁЃ

Р§ШчЃКDESЁЂAES-GCMЁЂChaCha20-Poly1305 ЕШЁЃ

2. ЗЧЖдГЦМгУмЃКМгУмдЫгУЕФУмдПКЭНтУмдЫгУЕФУмдПЪЧВЛЯрЗДЕФЃЌБцБ№ГЦЮЊЃКЙЋдПЁЂЫНдПЃЌЙЋдПКЭЫуЗЈЖМЪЧЕиЯТЕФЃЌЫНдПЪЧБЃУмЕФЁЃЗЧЖдГЦМгУмЫуЗЈЙІгУНЯЕЭЃЌЕЋЪЧАВШЋадГЌЧПЃЌгЩгкЦфМгУмЬиадЃЌЗЧЖдГЦМгУмЫуЗЈФмМгУмЕФЪ§ОнГЄЖШвВЪЧгаЯоЕФЁЃ

Р§ШчЃКRSAЁЂDSAЁЂECDSAЁЂ DHЁЂECDHE ЕШЁЃ

3. ЙўЯЃЫуЗЈЃКНЋэЇвтГЄЖШЕФаХЯЂзЊЛЛЮЊНЯЖЬЕФЙЬЖЈГЄЖШЕФжЕЃЌЭЈГЃЦфГЄЖШвЊБШаХЯЂаЁЕУЖрЃЌЧвЫуЗЈВЛПЩФцЁЃ

Р§ШчЃКMD5ЁЂSHA-1ЁЂSHA-2ЁЂSHA-256 ЕШЁЃ

4. Ъ§зжЧЉУћЃКЧЉУћОЭЪЧдкаХЯЂЕФЧАУцдйМгЩЯвЛЖЮФкШн(аХЯЂОЙ§ hash КѓЕФжЕ)ЃЌПЩвджЄУїаХЯЂУЛгаБЛаое§Й§ЁЃhash жЕЦеЭЈЖМЛсМгУмКѓ(вВОЭЪЧЧЉУћ)дйКЭаХЯЂвЛЭЌЗЂЫЭЃЌвдБЃжЄетИі hash жЕВЛБЛаое§ЁЃ

Дг HTTPS ЕН HSTS

ЕЋЪЧЕБЭјеОДЋЪфавщДг HTTP ЕН HTTPS жЎКѓЃЌЪ§ОнДЋЪфецЕФАВШЋСЫТ№?

гЩгкгУЛЇЯАЦјЃЌЭЈГЃдЄБИАнЗУФГИіЭјеОЪБЃЌдкдФЖСЦїжажЛЛсЪфШывЛИігђУћЃЌЖјВЛЛсдкгђУћЧАУцМгЩЯ Лђаэ https://ЃЌЖјЪЧгЩдФЖСЦїздЖЏЬюГфЃЌвдКѓвЛЧадФЖСЦїФЌаэЬюГфЕФЖМЪЧЁЃЦеЭЈзДПіЭјеОЙмРэдБЛсВЩгУСЫ 301/302 ЬјзЊЕФЗНЪНгЩ HTTP ЬјзЊЕН HTTPSЃЌЕЋЪЧетИіНјГЬзмдЫгУЕН HTTP вђДЫШнвзЗЂзїНйГжЃЌдтЕНЕкШ§ЗНЕФЙЅЛїЁЃ

етИіЪБЗжОЭашЧѓгУЕН HSTS(HTTP бЯРїАВШЋДЋЪф)ЁЃ

HTTP быЧѓНйГж

HSTS

(д№ШЮБрМЃКadmin)МзЙЧЮФЙШИшАцШЈжЎеНЃЌФузюГЃгУЕФШэМўЛђаэБЛ

ЮЂШэЗЂВМ Visual Studio ПЊеЙТЗЭОЭМЃЌЩйСП

ПЦММаавЕаНГъзюИпЕФ15жжжАЮЛ ПДПДФудкФФвЛ

StackOverflow ЕїВщЃКИЛгаЙњЖШЪЂаа Python

WebAssembly дйЬэвЛдБУЭНЋЃКНЋжЇГждЫгУ Go

JavaАИЫфвбГОАЃТфЖЈЃЌЕЋШэМўНчЕФСЌЫјЗДЯьВХ

Git 12ЫъСЫЃЌЮЊФуЫЭЩЯ12ИіGit ЕФдЫгУММЧЩЃЁ

дњПЫВЎИё13ФъЧАаДЕФFacebookЭјеОДњТыЃЌФуМћ